SAML認証(SSO)を設定する¶

概要¶

ここではSAML認証(SSO)でのログインについて説明します。

機能説明¶

SAML SSOを有効にすると、ご利用中のIDプロバイダ(IdP)経由でTRACERYにアクセスできます。

2024/5/27現在、下記のIDプロバイダの動作確認を行っております。

Google Workspace

GMOトラスト・ログイン

OneLogin

SSOでのログインはエンタープライズプランでのみ提供しております。

詳細はサイト内のお問い合わせ、または support@tracery.jp よりご連絡ください。

SSOの設定方法¶

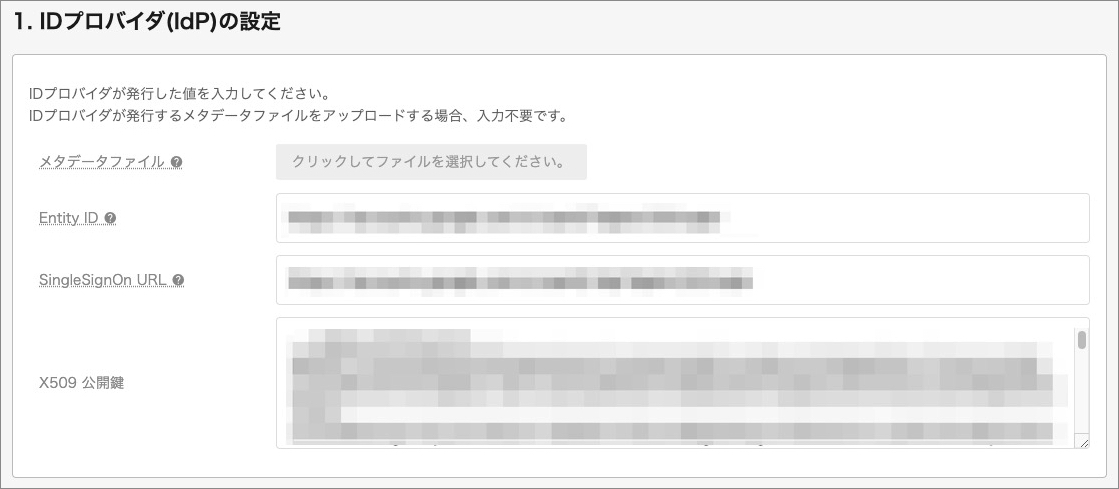

1. IDプロバイダ(IdP)の設定を行う¶

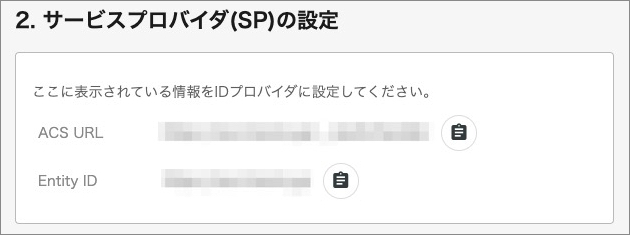

TRACERYの「ワークスペース設定 > SAMLシングルサインオン設定」の「サービスプロバイダ(SP)の設定」にて設定に必要な情報を確認できます。

「サービスプロバイダ(SP)の設定」に記載されている情報をお使いのIDプロバイダに設定します。

※ 各IDプロバイダの詳細な設定方法は以下をご確認ください。

2. TRACERY側の設定を行う¶

TRACERYの「ワークスペース設定 > SAMLシングルサインオン設定」に遷移します。

「IDプロバイダ(IdP)の設定」にてIDプロバイダからダウンロードしたmetadataファイルをアップロードするか、各入力エリアに必要情報を入力します。

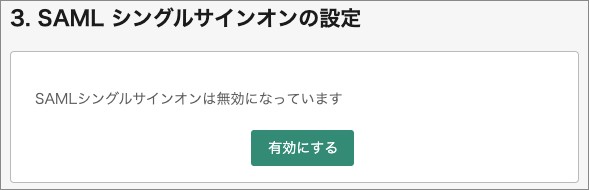

3. SAML SSOを有効にする¶

TRACERYの「ワークスペース設定 > SAMLシングルサインオン設定」の「SAMLシングルサインオンの設定」にて「有効にする」をクリックすると、SAML認証が有効になります。

SSOを有効にするにあたっては、「パスワード認証・SAML SSO併用」と「SAML SSOのみ有効」の2つの認証モードがあります。 ユーザーがログイン時にSAML SSOのみを使用でき、他の方法を使用できないようにするには、認証モードを「SAML SSOのみ有効」に更新します。

緊急時のログイン¶

SSOを有効にしている場合、IDプロバイダーの停止などでTRACERYにログインできなくなる場合があります。 この場合、管理者(役割が「オーナー」および「管理者」)のみ緊急時のログインURLからパスワード認証でTRACERYにログインできます。

緊急時のログインURL: https://{ワークスペースのサブドメイン}.tracery.jp/login/emergency/

SAML SSO有効時における既存アカウントの扱い¶

SSO有効前にすでに登録済みのアカウントについては、SSO有効後にメールアドレスが一致していればそのままアカウントが継承されます。

TRACERYにすでに登録済みのアカウントのメールアドレスとIDプロバイダに登録しているメールアドレスが違う場合は以下の作業が必要です。

「ワークスペース設定 > プロフィール設定」の「メールアドレス変更」よりIDプロバイダのメールアドレスに変更

TRACERYに登録されていないメールアドレスを持つアカウントでSSOログインを行ったとき、ジャストインタイムプロビジョニングによりそのメールアドレスを持つユーザーとして新たに登録されます。

ジャストインタイムプロビジョニング¶

TRACERYは、SAML SSOの使用時にジャストインタイムプロビジョニングをサポートしています。 これにより、SAML SSOでサインインしたユーザーは、メンバーとしてワークスペースに自動的に参加できます。

ユーザー名について¶

ジャストインタイムプロビジョニングにより登録されたユーザーのユーザー名はメールアドレスのアカウントの文字列が設定されます。

TRACERYではIDプロバイダ側の「属性マッピング」にてサービスプロバイダの属性に「name」を設定することでIDプロバイダの情報をユーザー名にマッピングできます。

役割について¶

ジャストインタイムプロビジョニングにて登録されたユーザーは役割が「メンバー」として登録されます。

但し役割が「ゲスト」として招待されているユーザーは「ゲスト」として登録されます。

SAML SSO利用時のIDプロバイダとのアカウント情報の同期¶

SAML SSO利用時に、TRACERYからはIDプロバイダでアカウントが無効にされたことを検出できません。 このため、IDプロバイダ側でアカウントを無効にしたときは、TRACERYチームの「オーナー」、「管理」の役割のメンバーは対応するTRACERYアカウントを無効にしてください。